近日,腾讯iOA产品团队及腾讯云安全中心在日常安全监测中发现,知名API调试工具 Apifox 的公网 SaaS 版桌面客户端遭到供应链投毒攻击。攻击者通过篡改该客户端动态加载的外部 JavaScript 文件,在用户使用过程中窃取本地高敏感凭据信息。现将相关情况及处置建议说明如下。

一

事件概述

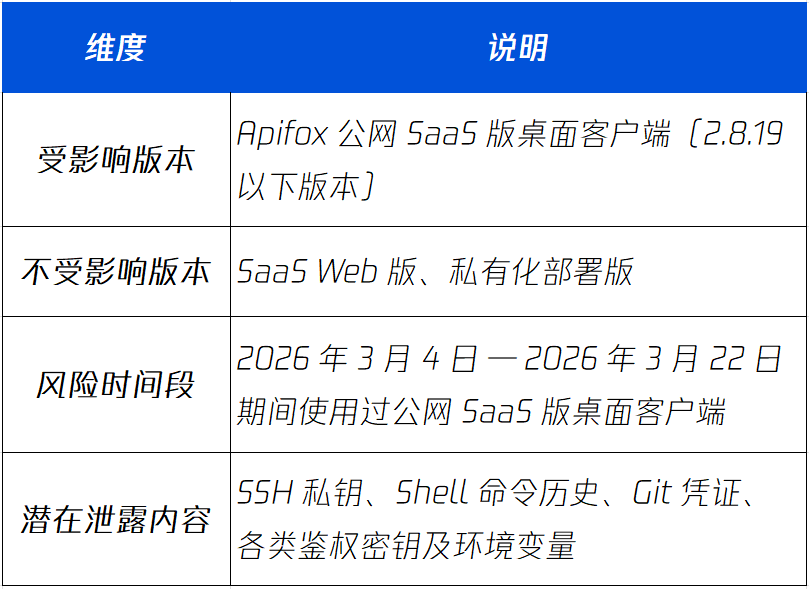

攻击类型:供应链投毒攻击

受影响产品:Apifox 公网 SaaS 版桌面客户端(Web 版和私有化部署版不受影响)

攻击持续时间段:2026 年 3 月 4 日至 2026 年 3 月 22 日(在此期间使用过该软件的PC均存在入侵风险)

攻击手法:攻击者篡改了 Apifox 桌面客户端动态加载的一处外部 JS 文件,植入恶意脚本。该脚本触发后尝试读取用户本地设备上的高敏感文件,并尝试将窃取的数据回传至攻击者控制的恶意域名(apifox.it.com)。该恶意域名托管于 Cloudflare 平台,存活周期为 18 天。目前该域名已无法访问。由于攻击具有概率触发的特征,部分用户可能未察觉异常,凭据泄露风险仍需排查。

二

受影响范围

三

紧急处置建议

如果您或您所在团队在上述风险时间段内使用过 Apifox 公网 SaaS 版桌面客户端,请完成以下处置:

1. 立即升级 Apifox 客户端

Apifox 官方已发布修复版本 2.8.19,该版本废除了外部 JS 文件的在线动态加载机制,改为本地内置打包。建议用户将Apifox 客户端升级至2.8.19或最新版本。

2. 全面排查并轮换敏感凭据

攻击者窃取的信息涵盖多个维度的敏感凭据,建议逐项核查并完成轮换:

-

SSH 密钥:检查 ~/.ssh/ 目录下的私钥文件。如存在泄露可能,建议生成新的密钥对并更新至所有相关服务器。

-

命令历史文件:检查 ~/.zsh_history、~/.bash_history 等文件,确认其中是否包含明文密码或密钥信息。

-

Git 凭证:检查 ~/.git-credentials 文件,轮换其中涉及的所有仓库访问凭据。

-

其他鉴权信息:排查开发环境中的 Git 密钥、数据库密码、云服务 Access Key、各类 API Token 及环境变量配置。

3. 阻断恶意域名访问

在系统 hosts 文件中添加以下配置:

127.0.0.1 apifox.it.com4. 关注账户安全

如开发环境中的云服务账号、代码托管平台账号等存在凭据泄露可能,建议登录相关平台查看登录记录和操作日志,确认是否存在异常行为。

四

腾讯iOA如何帮您应对

针对本次供应链攻击,腾讯iOA可协助用户解决以下问题:

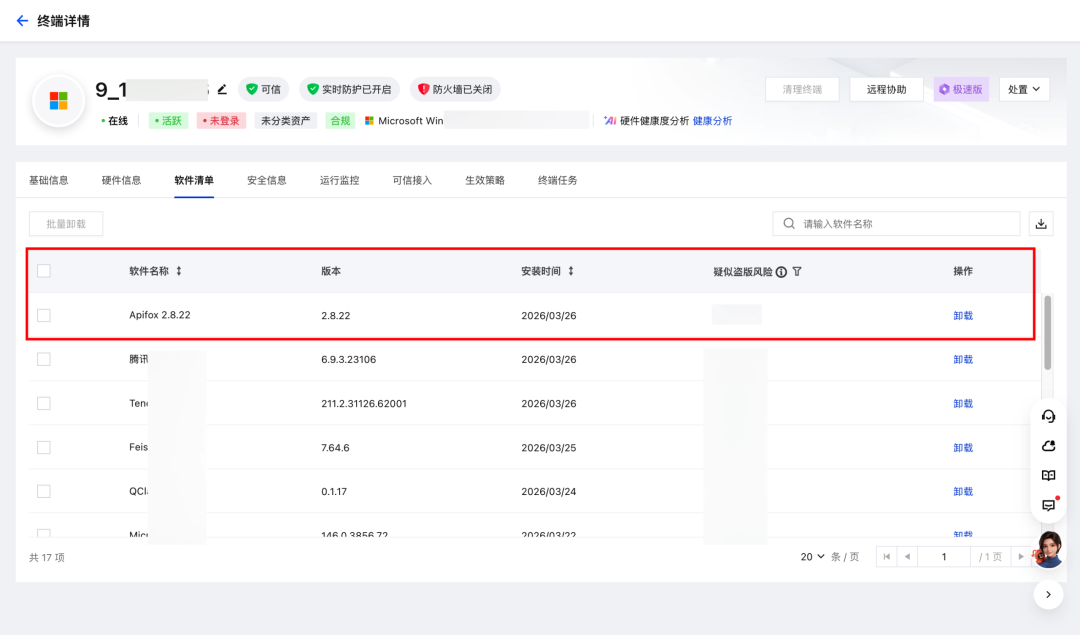

✧看清哪些终端装了 Apifox

通过终端软件识别与资产盘点能力,腾讯iOA可自动扫描企业现网终端的软件安装情况,呈现已安装 Apifox 的 PC 清单及对应版本信息(官方建议升级至2.8.19 或最新版本),帮助安全管理人员快速掌握风险暴露面。

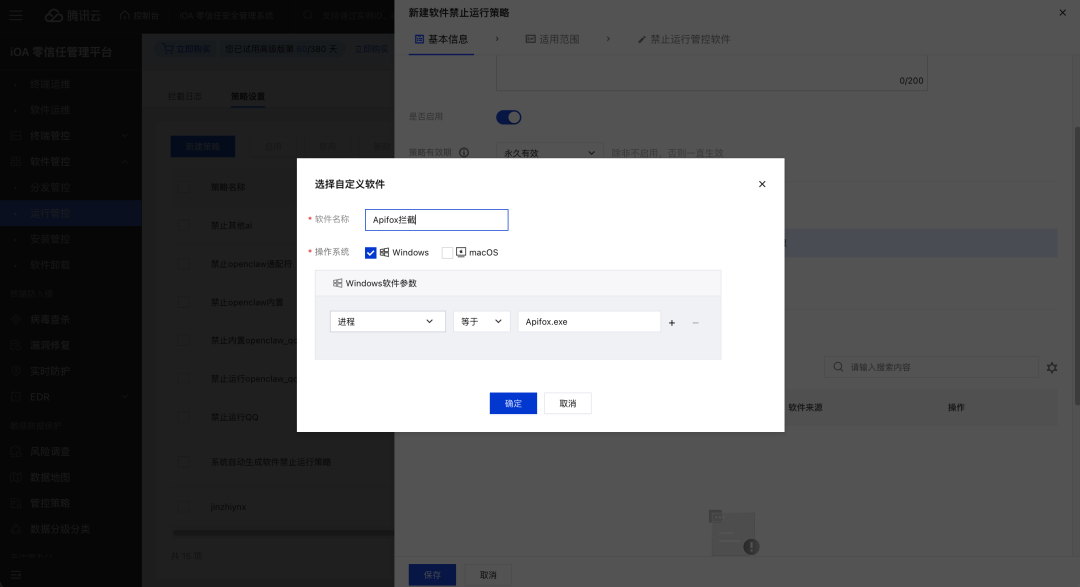

✧批量拦截运行或远程卸载

在确认受影响终端后,腾讯iOA支持通过统一管控平台下发策略,对受影响版本的 Apifox 执行运行拦截或远程卸载操作,无需逐台终端人工处理。

✧阻断外联并全盘查杀

腾讯iOA-SaaS已默认阻断相关C2外联行为,但针对当前企业内网已有的风险终端建议实施全盘查杀,并通过EDR 进行持续的行为监控和威胁研判。

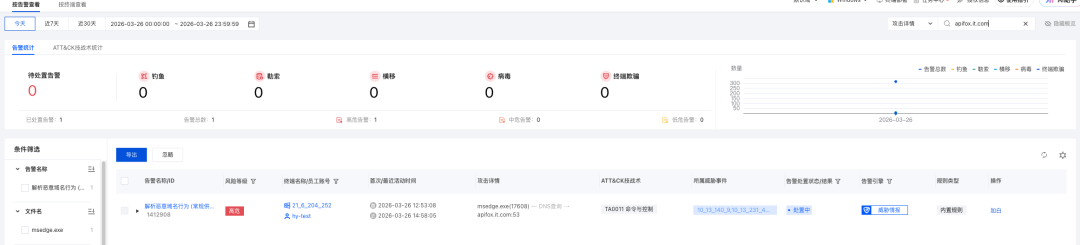

(1)内置告警规则:iOA-EDR已内置外联告警规则,无需用户手动配置。

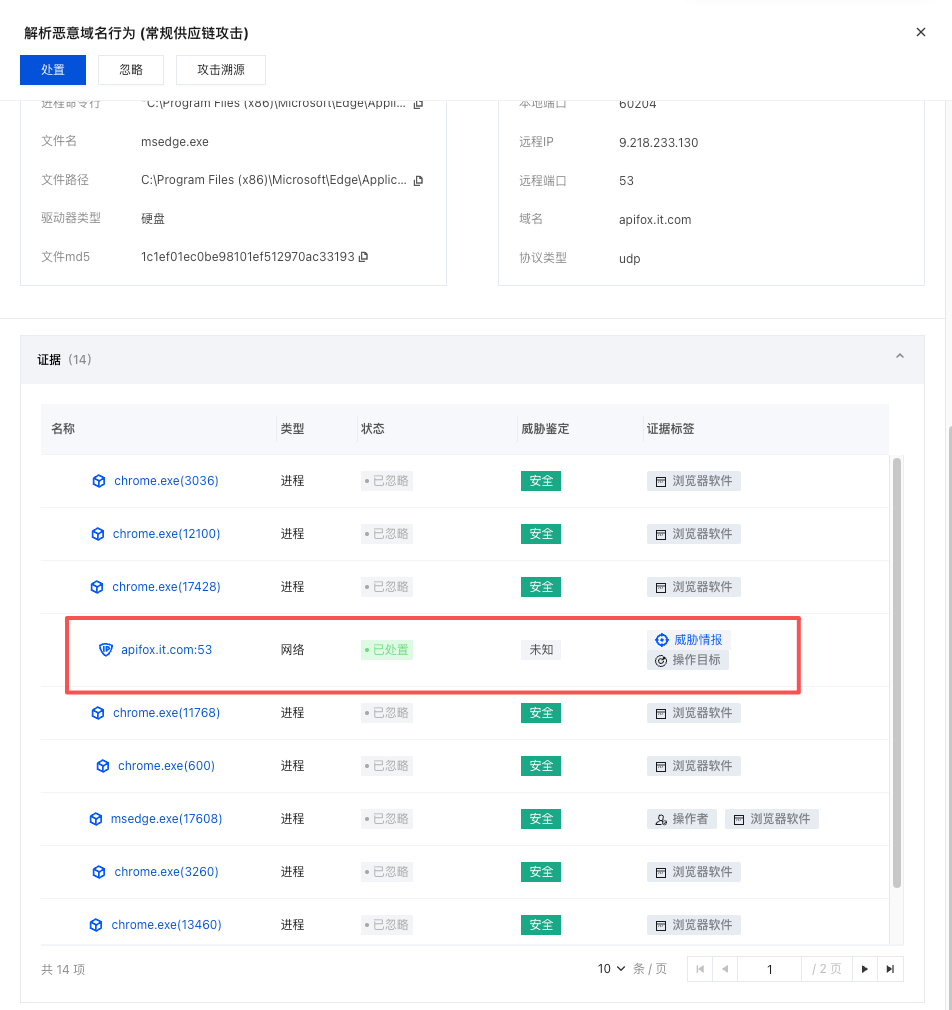

(2)威胁告警:在EDR威胁告警中筛选攻击详情包含IOC域名的告警,查看告警对应的详情和告警处置情况,对告警做网络阻断一键处置。

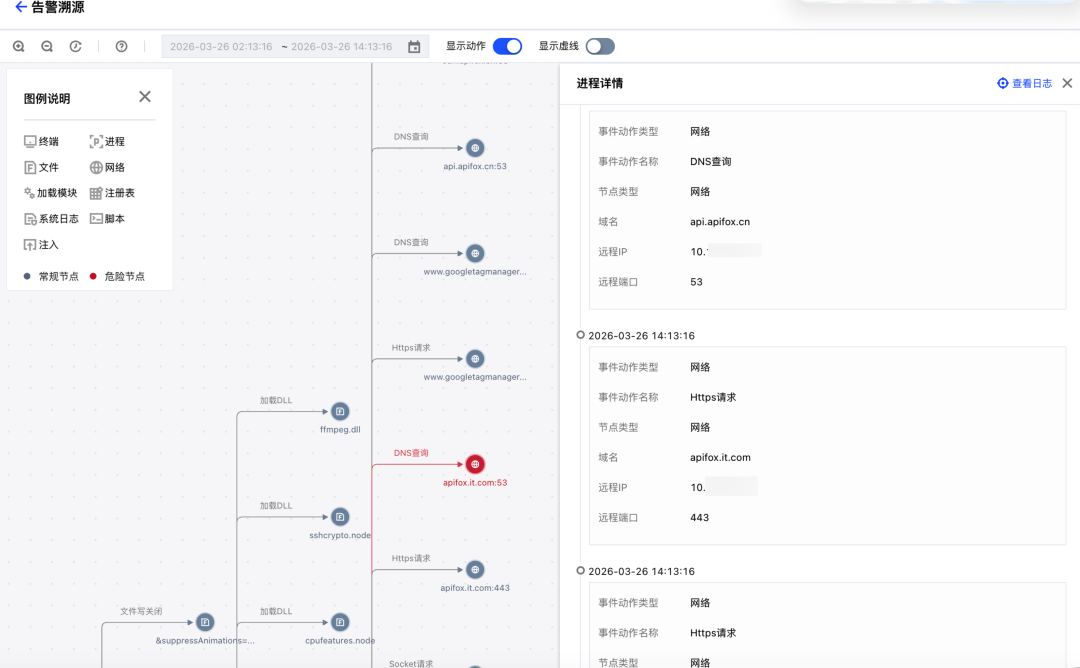

(3)告警溯源:通过iOA-EDR可看清完整的攻击链条,协助用户精准研判。

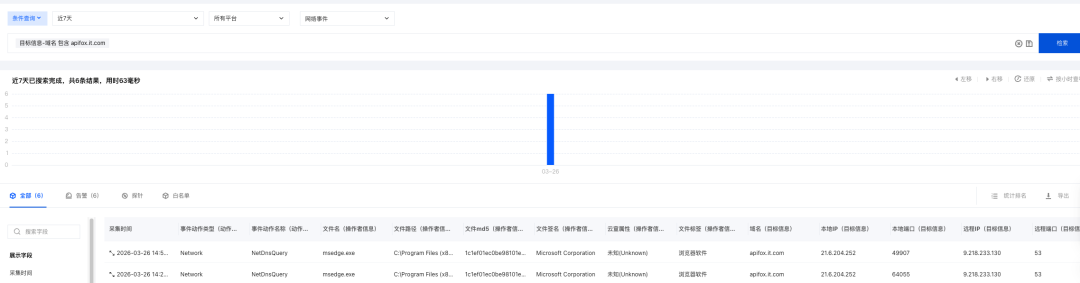

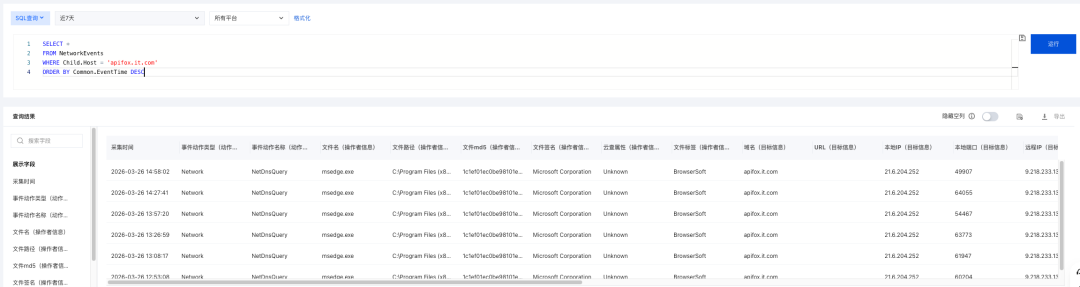

(4)威胁狩猎:通过EDR威胁狩猎在历史全量日志中发现是否有IOC域名外联行为,发现失陷的主机。

本次事件暴露出软件供应链攻击对终端安全的实际威胁。企业仅依靠事后排查和人工处置,效率和覆盖面有限。腾讯iOA 提供了从软件资产识别、运行管控到失陷终端检测与处置的一体化能力,帮助企业快速响应此类安全事件。

您可以直接访问腾讯iOA官网了解对应产品能力(https://ioa.cloud.tencent.com/),如需进一步了解产品详情或寻求技术支持,您可以扫码申请免费试用,我们会尽快联系您。

五

腾讯云安全解决方案

云上用户可以通过部署腾讯T-Sec 主机安全、腾讯T-Sec 云防火墙实现安全加固:

-

腾讯T-Sec 主机安全已支持该风险检测

-

腾讯T-Sec 云防火墙已支持防护

构建数字安全免疫力,守护企业生命线

推荐阅读

暂无评论内容